قالب های فارسی وردپرس 16

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.قالب های فارسی وردپرس 16

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.اکثر آنتی ویروسهای اندروید، ابزارهای کلاهبرداری هستند

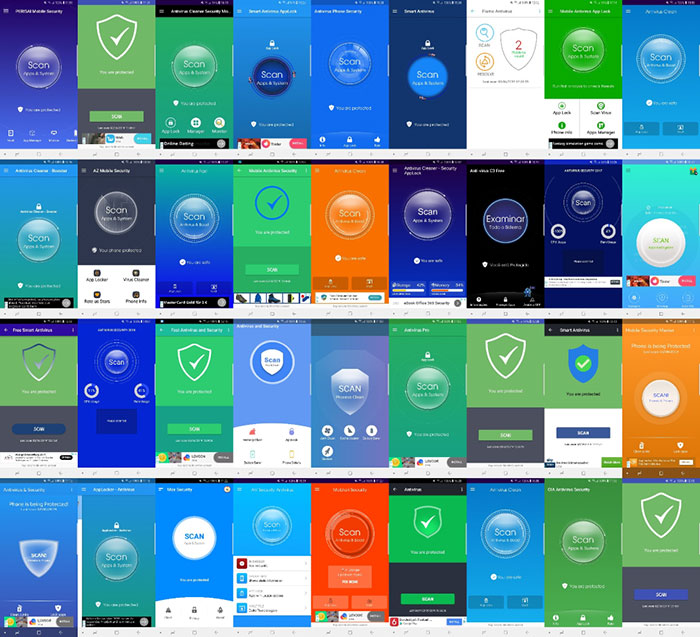

یک مؤسسهی تحقیقاتی آنتی ویروس در جدیدترین گزارش خود ادعا کرد که دوسوم از اپلیکیشنهای اندرویدی، ساختگی هستند. بهبیان دیگر، آن ابزارها، قابلیتهایی که در تبلیغات خود نشان میدهند را ندارند. گزارش مذکور، توسط شرکت امنیتی استرالیایی بهنام AC-Comparatives منتشر شد.

گروه امنیتی استرالیایی، تحقیقات خود را در ماه ژانویهی سال جاری میلادی شروع کرد. آنها حدود ۲۵۰ آنتیویروس امنیتی را مورد مطالعه قرار دادند که همه بهصورت رسمی در گوگل پلی عرضه میشوند. نتایج بررسیها، یک تراژدی مضحک است. بهعنوان مثال، برخی از آنتیویروسها خودشان را نیز بهعنوان بدافزار شناسایی میکنند. گزارش نشان میدهد که صنعت آنتیویروس اندروید، هنوز راه زیادی در پیش دارد و بهنظر میرسد اکنون تنها مملو از کلاهبرداری و ادعاهای دروغین باشد. درواقع، هنوز خبری از ارائهکنندههای ابزارهای امنیتی سایبری حرفهای در آن صنعت نیست.

مقالههای مرتبط:

تنها ۸۰ عدد از ۲۵۰ آنتیویروس، آزمایشهای اولیه را با موفقیت پشت سر گذاشتند

گروه استرالیایی در گزارش خود میگوید تنها ۸۰ اپلیکیشن از میان ۲۵۰ عدد، توانستند بیش از ۳۰ درصد بدافزارهای تزریقشده را شناسایی کنند. آزمایشهای اولیه، آنچنان هم پیچیده نبودند. پژوهشگران، هر آنتیویروس را (بدون استفاده از شبیهساز) روی دستگاهی جداگانه نصب کردند. در مرحلهی بعدی، دستگاه را بهصورت خودکار برنامهریزی کردند تا یک صفحهی مرورگر باز کرده و بدافزار را پس از دانلود، نصب کند.

آزمایش فوق، برای هر اپلیکیشن ۲ هزار بار تکرار شد. به تعریف سادهتر، دستگاههای آزمایشی، ۲ هزار بدافزار مشهور سال گذشته را بهصورت خودکار دانلود و نصب کردند. درواقع، آنتیویروسها باید از قبل، این بدافزارها را در فهرست فایلهای آلودهی خود اضافه میکردند؛ چون آنها، نمونههای کاملا شناختهشدهی قدیمی بودند.

برخی از اپلیکیشنها، اسکن بدافزار انجام نمیدهند

نتایج تحقیقات امنیتی، تنها به موارد سادهی بالا خلاصه نمیشوند. اعضای گروه استرالیایی میگویند که بسیاری از اپلیکیشنها، بههیچوجه فایلهای در حال دانلود و نصب کاربر را اسکن نمیکردند. آنها تنها رویکردی بهصورت فهرست سیاه و فهرست سفید داشتهاند که فایلها با آن فهرستها مطابقت داده میشدند. بهعلاوه، نگاهی کلی نیز به نام بدافزارهای آلوده میشد و بررسی کدها، جایی در مراحل اسکن نداشت.

برخی از آنتیویروسهای مورد آزمایش، ابتدا نام پکیج اپلیکیشنها را با فهرست سفید خود مقایسه میکنند و اگر در آن فهرست وجود نداشت، اپلیکیشن را بدافزار مینامند. بههمین دلیل، اتفاق طنزی رخ میدهد و برخی از آنها (بهخاطر آن که فراموش کردند نام اپلیکیشن خود را در فهرست سفید اضافه کنند)، حتی خودشان را نیز بدافزار تشخیص میدهند.

در نمونههای دیگر، برخی آنتیویروسها از کلمات کلیدی پکیج همچون com.adobe در فهرست خود استفاده میکردند. در چنین وضعیتی، تنها کافی است که یک بدافزار، نام پکیج خود را شبیه به کلمهی کلیدی بالا (با اضافه کردن کلمهای دیگر به انتهای نام پکیج) انتخاب کرده و در نتیجه از اسکن فهرست سفید عبور کند.

تبلیغات دروغین

روغن مار، اصطلاحی است که از دیرباز در فرهنگهای مختلف برای نشان دادن تبلیغات دروغین استفاده شده است. نگارندهی مقالهی منبع، برای آنتیویروسهای بدون قابلیتهای مفید امنیتی نیز از این اصطلاح استفاده میکند. گروه تحقیقات امنیتی، مرز شناسایی ۳۰ درصد از بدافزارها را (بهعلاوهی صفر عدد تشخیص اشتباه بدافزار) برای انتخاب کاربردی یا غیرکاربردی بودن آنتیویروسها مشخص کرد. در نتیجهی آزمایشها، ۱۷۰ عدد از ۲۵۰ آنتیویروس مورد آزمایش، به آن مرز نرسیدند و بهبیان سادهتر، کلاهبرداری بیش نبودند.