قالب های فارسی وردپرس 16

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.قالب های فارسی وردپرس 16

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.آسیبپذیری جدید UC Browser امنیت میلیونها کاربر اندروید را به خطر میاندازد

اگر شما هم جزو جمعیت میلیونی استفادهکنندگان از مرورگر UC Browser هستید، شاید بهتر باشد که موقتا از اجرای این نرمافزار دست بکشید. محققان آنتی ویروس دکتر وب به تازگی از کشف یک آسیبپذیری خطرناک در این مرورگر خبر دادهاند که میتواند راه ورود بدافزار به دیوایس کاربران این اپلیکیشن را به آسانی هموار کند.

به گزارش دکتر وب، مرورگر UC Browser از سال 2016 تا امروز برای دانلود دیتا و ماژولهای نرمافزاری اضافه سرورهای گوگل پلی را دور میزند. این بدان معناست که در کنار دیتاهای ضروری، انواع بدافزار و کدهای دستکاری شده نیز به راحتی میتوانند وارد دیوایس اندرویدی شما شوند.

لازم به ذکر است که خود مرورگر UC Browser عامل بارگذاری بدافزار در دیوایس شما نیست، بلکه روشی که برای دانلود دیتاهای اضافه در پیش گرفته میتواند به عاملی برای ورود آسان کدهای مخرب و بدافزاری به سیستم شما تبدیل شود.

روش UC Browser در دریافت ماژولهای نرمافزاری، دو اشکال اساسی دارد. در درجه نخست، دور زدن سرورهای گوگل و پروسه تأیید آپدیتها به تنهایی نقض آشکار قوانین گوگل پلی به شمار میآید. نکته بعد این که UC Broswer این بهروزرسانیها را از بستر HTTP دریافت میکند.

پروتکل HTTP بر خلاف پروتکل امن HTTPS، رمزنگاری نشده و همین زمینه را برای حمله مرد میانی توسط هکرها فراهم میکند. نسخه اصلی UC Browser در حال حاضر 500 میلیون نصب فعال دارد، و این در حالیست که نسخه کمحجمتر این مرورگر یعنی UC Browser Mini نیز به بیش از 100 میلیون نصب فعال رسیده است. با این حساب چیزی قریب به 600 میلیون کاربر اندروید در معرض خطر هک و سوء استفاده قرار میگیرند.

دکتر وب میگوید که وجود این مشکل را هم به توسعهدهنده مرورگر و هم گوگل اطلاع داده، اما تا لحظهای که این خبر را میخوانید هر دو نسخه UC Browser در پلیاستور حضور داشته و پاک نشدهاند. اما تا آن موقع، اگر این مرورگر را در گوشیتان نصب کردهاید بهتر است هر چه سریعتر نسبت به پاک کردن آن اقدام کنید.

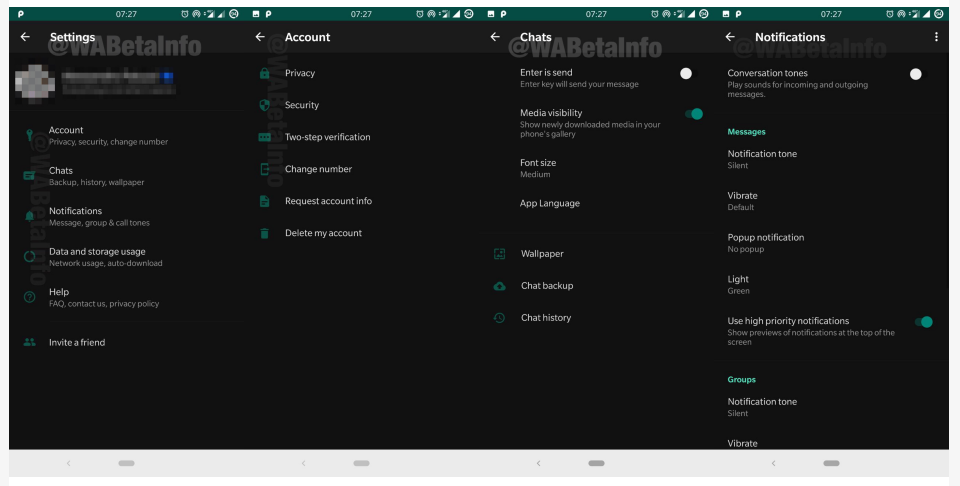

واتس اپ یک قدم دیگر به ارائه حالت تاریک نزدیک شد

برای کاربران گوشیهای هوشمند، تنها خواندن دو کلمه کافیست که آنها را به نصب یک اپلیکیشن جدید یا آپدیت یک اپ قدیمی ترغیب کند. این دو کلمه چیزی نیستند جز Dark Mode یا حالت تاریک که این روزها میان کاربران طرفداران بسیار زیادی یافته است.

به لطف فعالسازی حالت تاریک، پسزمینه اپلیکیشنها به رنگ تیره در میآید تا پسزمینههای سفید با نور زیادی که تولید میکنند چشمانتان را آزار ندهند. این ویژگی به قدری در چشم کاربران مفید ظاهر شده که گوگل و اپل قصد دارند در اندروید Q و iOS 13 آن را به صورت فراگیر به کل محیط سیستم عامل گسترش بدهند.

به گزارش وبسایت WABetaInfo، واتساپ یکی از اپلیکیشنهایی است که به زودی این قابلیت را برای نسخه اندروید خود ارائه خواهد کرد. با دریافت آخرین نسخه بتای واتس اپ برای اندروید (نسخه 2.19.82) میتوانید به ویژگی حالت تاریک دسترسی پیدا کنید.

حالت تاریک مدتی است که برای نسخه iOS واتس اپ ارائه شده، اما در اندروید هنوز در مرحله تست بتا به سر میبرد و در حال حاضر فقط به منوی تنظیمات محدود شده. نکته بعد اینکه با توجه به اسکرینشاتهای منتشر شده، به نظر میرسد حالت تاریک نسخه اندروید پسزمینه را تماما به رنگ مشکی در نمیآورد و رنگی که مشاهده میکنید، خاکستری تیره خواهد بود.

این بدان معناست که در نمایشگرهای امولد، نباید با فعالسازی حالت تاریک واتس اپ انتظار کاهش مصرف باتری را داشته باشید که مطمئنا برای کاربران دیوایسهای دارای این نوع نمایشگر خبر خوشحالکنندهای نیست.

اما در کنار حالت تاریک، آخرین نسخه بتای واتس اپ نام فایلهای صوتی را به نوار پخش آنها اضافه کرده که در نسخههای قبلی اثری از آن دیده نمیشد. برای دریافت این نسخه بتا و امتحان ویژگیهای جدید میتوانید همین حالا به پلی استور گوگل مراجعه نمایید.

راهنمای خرید انواع فلش مموری

امروز دو راهنمای خرید عالی را برای شـما جمع آوری کرده ایم، راهنمای خرید انواع فلش مموری و همچنین راهنمای خرید گیرنده دیجیتال موبایل، این دو جزو پر فروش ترین ها هستند ودر ادامه مقاله امروز از مجله پارس ناز بـه مرور و بررسی کلی هردو مورد میپردازیم، اول از فلش مموری ها شروع میکنیم و نکات خرید و همچنین ویژگی های انها را برای شـما شرح میدهیم تا بتوانید بهترین را برای خودتان تهیه کنید.

شاید برای شـما هم پیش آمده باشد. هنگام خرید فلش USB «فلش مموری» جدای از برند فلش USB و حافظه ی ذخیره سازی کـه بنظر مهمترین فاکتورها هستند، رابط اتصال نیز جزو متغیرها اسـت. واژه هایی هم چون USB 2، USB 3، USB Type C، Micro USB و Lightning درکنار هم ذهن شـما رابه خود درگیر میکنند و نمیتوانید انتخاب درستی داشته باشید.

ظرفیت و برند فلش USB

بیشتر افراد هنگام انتخاب فلش USB بـه حافظه ذخیره سازی آن نگاه میکنند. البته بنظر میرسد کـه این مورد مهم ترین شاخصه انتخاب باشد. با این وجود کیفیت ساخت، برند محصول و البته سرعت انتقال اطلاعات را نباید فراموش کرد. برندهایی مانند پاتریوت، سان دیسک، کینگستون، ایدیتا، ترنسند، سونی و سامسونگ در زمینه ساخت فلش مموری تبلیغاتی تجربه و سابقه ی بالایی دارند.

هرکدام از این شرکت ها الگوی طراحی و ساختار بخصوصی برای تولید فلش USB در پیش گرفته اند. با این وجود تهیه ی فلش USB از هرکدام از این برندها شـما را نا امید نمیکند. ظرفیت انتخاب فلش USB نیز بستگی بـه حجم اطلاعات و نحوه استفاده شـما خواهد داشت. امروزه ظرفیت 8، 16 و 32 گیگابایت بیشترین استفاده را بین افراد دارد. با این وجود فلش مموری هایی با ظرفیت 512 گیگابایت نیز موجود اسـت.

البته باوجود هارد دیسک های اکسترنال، کمتر کسی خرید فلش مموری های با این حجم را در دستور کار قرار میدهد. با قیمت یک فلش مموری 512 گیگابایت میتوان یک هارد اکسترنال 1 یا حتی 2 ترابایت «بسته بـه برند محصول» تهیه کرد. از طرفی اندازه کوچک فلش USB و موقعیت های کاری بخصوص، ممکن اسـت انتخاب فلش USB را در اولویت برخی افراد قرار دهد.

ویژگی های ثانویه فلش USB

پس از انتخاب برند و ظرفیت مورد نظر، نوبت بـه انتخاب ویژگی های دیگر فلش USB میرسد. قبل از رسیدن بـه مقوله سرعت و نوع رابط اتصال «کـه اهمیت بالایی دارند»، موارد دیگری را مورد بحث قرار میدهیم. 3 ویژگی منحصر بـه فرد برای فضاهای ذخیره سازی اکسترنال اهمیت بالایی دارد. هنگامیکه اطلاعات شخصی، کاری یا خانوادگی شـما دریک وسیله کوچک قرار دارد باید کیفیت محصول بالا باشد.

روش ساده برای افزایش سئو سایت وردپرسی

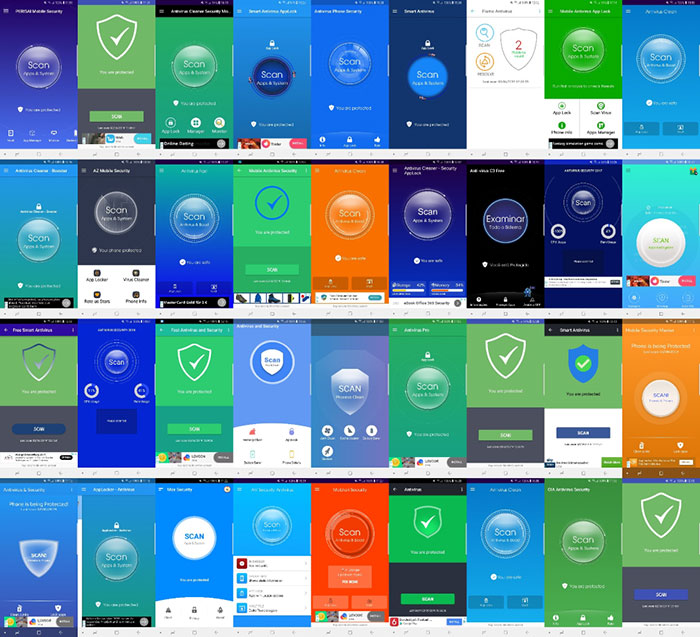

اکثر آنتی ویروسهای اندروید، ابزارهای کلاهبرداری هستند

یک مؤسسهی تحقیقاتی آنتی ویروس در جدیدترین گزارش خود ادعا کرد که دوسوم از اپلیکیشنهای اندرویدی، ساختگی هستند. بهبیان دیگر، آن ابزارها، قابلیتهایی که در تبلیغات خود نشان میدهند را ندارند. گزارش مذکور، توسط شرکت امنیتی استرالیایی بهنام AC-Comparatives منتشر شد.

گروه امنیتی استرالیایی، تحقیقات خود را در ماه ژانویهی سال جاری میلادی شروع کرد. آنها حدود ۲۵۰ آنتیویروس امنیتی را مورد مطالعه قرار دادند که همه بهصورت رسمی در گوگل پلی عرضه میشوند. نتایج بررسیها، یک تراژدی مضحک است. بهعنوان مثال، برخی از آنتیویروسها خودشان را نیز بهعنوان بدافزار شناسایی میکنند. گزارش نشان میدهد که صنعت آنتیویروس اندروید، هنوز راه زیادی در پیش دارد و بهنظر میرسد اکنون تنها مملو از کلاهبرداری و ادعاهای دروغین باشد. درواقع، هنوز خبری از ارائهکنندههای ابزارهای امنیتی سایبری حرفهای در آن صنعت نیست.

مقالههای مرتبط:

تنها ۸۰ عدد از ۲۵۰ آنتیویروس، آزمایشهای اولیه را با موفقیت پشت سر گذاشتند

گروه استرالیایی در گزارش خود میگوید تنها ۸۰ اپلیکیشن از میان ۲۵۰ عدد، توانستند بیش از ۳۰ درصد بدافزارهای تزریقشده را شناسایی کنند. آزمایشهای اولیه، آنچنان هم پیچیده نبودند. پژوهشگران، هر آنتیویروس را (بدون استفاده از شبیهساز) روی دستگاهی جداگانه نصب کردند. در مرحلهی بعدی، دستگاه را بهصورت خودکار برنامهریزی کردند تا یک صفحهی مرورگر باز کرده و بدافزار را پس از دانلود، نصب کند.

آزمایش فوق، برای هر اپلیکیشن ۲ هزار بار تکرار شد. به تعریف سادهتر، دستگاههای آزمایشی، ۲ هزار بدافزار مشهور سال گذشته را بهصورت خودکار دانلود و نصب کردند. درواقع، آنتیویروسها باید از قبل، این بدافزارها را در فهرست فایلهای آلودهی خود اضافه میکردند؛ چون آنها، نمونههای کاملا شناختهشدهی قدیمی بودند.

برخی از اپلیکیشنها، اسکن بدافزار انجام نمیدهند

نتایج تحقیقات امنیتی، تنها به موارد سادهی بالا خلاصه نمیشوند. اعضای گروه استرالیایی میگویند که بسیاری از اپلیکیشنها، بههیچوجه فایلهای در حال دانلود و نصب کاربر را اسکن نمیکردند. آنها تنها رویکردی بهصورت فهرست سیاه و فهرست سفید داشتهاند که فایلها با آن فهرستها مطابقت داده میشدند. بهعلاوه، نگاهی کلی نیز به نام بدافزارهای آلوده میشد و بررسی کدها، جایی در مراحل اسکن نداشت.

برخی از آنتیویروسهای مورد آزمایش، ابتدا نام پکیج اپلیکیشنها را با فهرست سفید خود مقایسه میکنند و اگر در آن فهرست وجود نداشت، اپلیکیشن را بدافزار مینامند. بههمین دلیل، اتفاق طنزی رخ میدهد و برخی از آنها (بهخاطر آن که فراموش کردند نام اپلیکیشن خود را در فهرست سفید اضافه کنند)، حتی خودشان را نیز بدافزار تشخیص میدهند.

در نمونههای دیگر، برخی آنتیویروسها از کلمات کلیدی پکیج همچون com.adobe در فهرست خود استفاده میکردند. در چنین وضعیتی، تنها کافی است که یک بدافزار، نام پکیج خود را شبیه به کلمهی کلیدی بالا (با اضافه کردن کلمهای دیگر به انتهای نام پکیج) انتخاب کرده و در نتیجه از اسکن فهرست سفید عبور کند.

تبلیغات دروغین

روغن مار، اصطلاحی است که از دیرباز در فرهنگهای مختلف برای نشان دادن تبلیغات دروغین استفاده شده است. نگارندهی مقالهی منبع، برای آنتیویروسهای بدون قابلیتهای مفید امنیتی نیز از این اصطلاح استفاده میکند. گروه تحقیقات امنیتی، مرز شناسایی ۳۰ درصد از بدافزارها را (بهعلاوهی صفر عدد تشخیص اشتباه بدافزار) برای انتخاب کاربردی یا غیرکاربردی بودن آنتیویروسها مشخص کرد. در نتیجهی آزمایشها، ۱۷۰ عدد از ۲۵۰ آنتیویروس مورد آزمایش، به آن مرز نرسیدند و بهبیان سادهتر، کلاهبرداری بیش نبودند.